¿Le pagarías a alguien para hackear tu propio sistema con el hacking ético? «Para vencer a un pirata informático o hacker, debes pensar como un pirata informático», afirma Patrick Eulogius Yau. Quien es consultor senior de TI y hacker ético certificado.

El término «hacking ético» fue acuñado pro primera vez en el año 1995 por el ex vicepresidente de tecnología de Internet de IBM, John Patrick. El hacking ético ahora es un lugar común en la industria de seguridad cibernética. Ya que sirve como una forma para que las empresas identifiquen y solucionen cualquier debilidad antes de que ocurra un ataque serio y real.

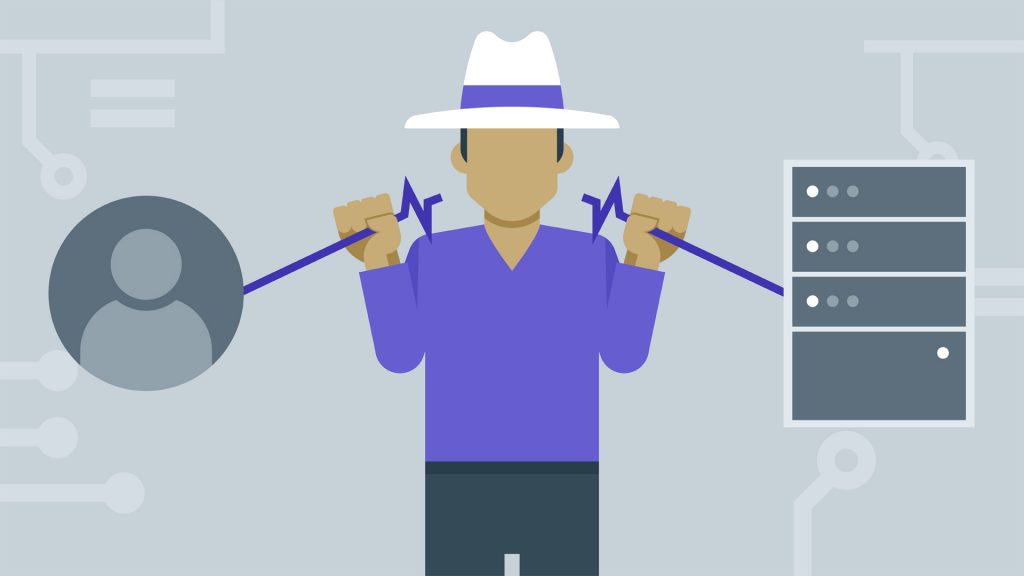

«Un pirata informático ético es una persona de confianza que intenta penetrar en los sistemas y redes de TI de una organización utilizando los mismos conocimientos y herramientas que un pirata informático malintencionado. Pero de una manera legítima y ética», dice Yau.

«El hacking ético es una serie de procesos para determinar las vulnerabilidades y debilidades del sistema objetivo. «El resultado se usa para recomendar medidas preventivas y correctivas que mitiguen el riesgo de un ciberataque», añadió.

¿Por qué la necesidad de un hacking ético?

Yau se convirtió en auditor de evaluación de controles de TI en 1993. Donde cubrió la política de seguridad, la política de contraseñas y el control de acceso. Desde entonces, ha visto el cibercrimen sofisticado.

«A la gente le preocupa la privacidad», dice Yau. «Los ataques se vuelven cada vez más graves y el costo de ser atacado es cada vez mayor. Pero faltan profesionales expertos en ciberseguridad».

A pesar de esto, el hacking ético se ha convertido en una forma para que las empresas, e incluso el gobierno, garanticen que están un paso por delante de un ciberataque. «El principal beneficio de la piratería ética es ayudar a las empresas a entender dónde están las debilidades de ciberseguridad en sus sistemas y redes».

«El hacking ético puede ayudar a proteger los sistemas y las redes del gobierno para luchar contra el terrorismo cibernético y las violaciones a la seguridad nacional. «La seguridad es un proceso continuo. Si está seguro en este momento, eso no significa que esté seguro al minuto siguiente. Por lo tanto, es necesario realizar pruebas continuas con las últimas herramientas y técnicas».

Aunque tales medidas requieren altos niveles de mantenimiento. Yau explica que tomar la iniciativa beneficiará al negocio en general.

«Las empresas estarán en una posición sólida para garantizar que sus datos más sensibles y su reputación estén bien protegidos», dijo.

Las organizaciones que buscan proteger sus redes utilizando un hacker ético pueden esperar pagar más de $ 8,000 por cinco días de trabajo.

¿Qué hace un buen hacker?

La certificación ética de hackers de Yau fue provista por EC-Council y está diseñada para «sumergirlo en la mentalidad de los hackers». «En general, un curso de hacking ético es para capacitar a las personas para que sean un agente legítimo de amenazas».

Explicó que un hacker ético debe ser experto en el descifrado de contraseñas, phishing, denegación de servicio, spamming, piratería de correo electrónico, enrutadores y cortafuegos. También con la piratería de dispositivos portátiles, piratería de GPS y piratería de Wifi.

Pero con este vasto portafolio de habilidades maliciosas a su nombre, explica Yau. El componente más crítico de la piratería ética para que aprendan los estudiantes es «tener una buena ética y conducta profesional». Al completar su certificación ética de piratería, los estudiantes deben firmar un código de conducta ética. Algo que muchas empresas también hacen cumplir.

Sin embargo, Yau cree que se requieren medidas más estrictas para garantizar que los hackers éticos se mantengan éticos. «En mi opinión, el conocimiento, las herramientas y las habilidades se pueden entrenar. Pero la ética y la conducta profesional son difíciles de entrenar, ya que implican actitudes y carácter personal.

«Las instituciones de capacitación deberían considerar la realización de exámenes de detección para garantizar que tenga el estudiante ‘correcto y apropiado'».