Los desarrolladores de extensiones maliciosas están probando una nueva técnica de repetición de sesión para grabar y reproducir las sesiones en línea de las víctimas grabando todo lo que hacen, sin que ellas se enteren.

Google ha eliminado 89 extensiones maliciosas de Chrome Web Store que se han instalado en más de 420,000 navegadores. Convirtiéndolas en esclavos de minero de Monero y cargando una herramienta para registrar y reproducir lo que hacen sus propietarios en cada sitio web que visitan.

Contenidos de esta página

Las extensiones maliciosas podrían implicar en la visualización de visitas realizadas

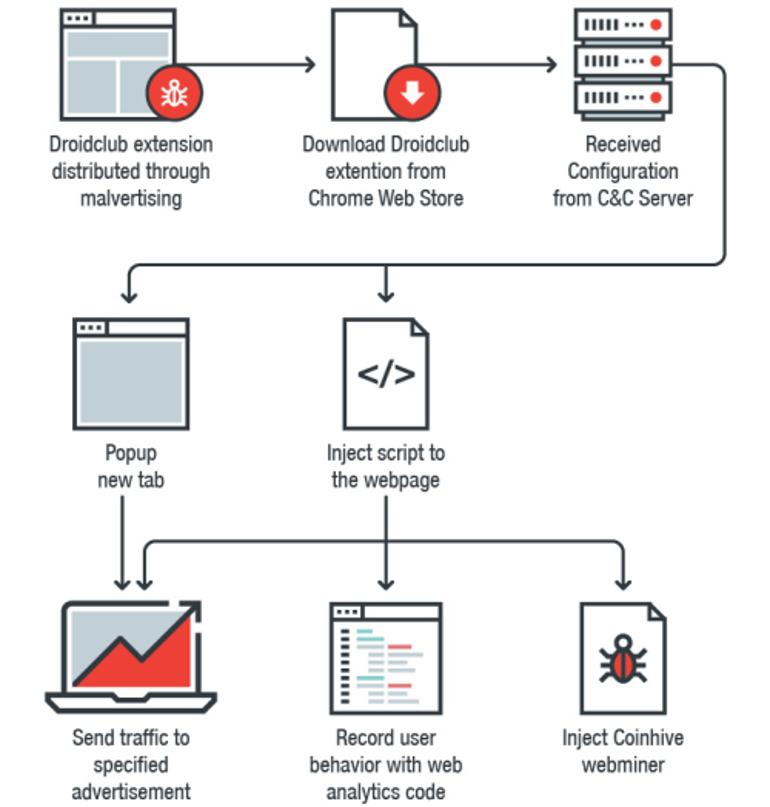

Los investigadores de Trend Micro denominaron a la familia de extensiones maliciosas Droidclub y descubrieron que incluían una biblioteca de software con los llamados «scripts de repetición de sesión» utilizados por las firmas analíticas en línea.

El Centro de Tecnología de la Información de Princeton en noviembre llamó la atención sobre el creciente uso de scripts de repetición de sesiones por parte de firmas de análisis de terceros en sitios web de alto tráfico.

El estudio analizó los servicios de reproducción de Yandex, FullStory, Hotjar, UserReplay, Smartlook, Clicktale y SessionCam, que se encontraron en casi 500 sitios populares.

Los scripts le permiten al propietario de un sitio esencialmente hacer un hombro a sus visitantes al grabar y reproducir sus «pulsaciones de teclas, movimientos del mouse y comportamiento de desplazamiento. Esto junto con todo el contenido de las páginas que visita».

Pero en lugar de permitir que un propietario del sitio grabe y reproduzca lo que los usuarios hacen en un sitio. Las extensiones de Droidclub le permiten al atacante ver qué hacen las víctimas en cada uno de los sitios que visitan.

«Estas secuencias de comandos se inyectan en cada sitio web que visita el usuario. Estas bibliotecas están destinadas a reproducir la visita de un usuario a un sitio web. De modo que el propietario pueda ver lo que el usuario vio y lo que ingresó en la máquinas «, dijo el analista de fraude de Trend Micro, Joseph Chen.

«Otros investigadores han planteado la posibilidad de que estas bibliotecas puedan ser objeto de abuso. Pero esta es la primera vez que hemos visto esto en la naturaleza» agregó Chen.

Las 98 extensiones maliciosas son una colección extraña de herramientas temáticas de cocina casera y decoración. Ya que las víctimas probablemente no fueron a Chrome Web Store y buscaron.

Anuncias maliciosos para engañar a víctimas y filtrar información delicada

Por el contrario, los atacantes utilizaron una combinación de anuncios maliciosos e ingeniería social para engañar a las víctimas para que instalasen las extensiones. Un anuncio malicioso que se presenta como un mensaje de error solicitó a la víctima que instale una extensión desde Chrome Web Store para ver el contenido bloqueado.

Chen dice que las extensiones emplean un script de reproducción de sesión. Esta disponible en una biblioteca de JavaScript de Yandex Métrica.

La extensión, combinada con la biblioteca, le permite al atacante robar datos ingresados en formularios. Entre los que están incluidos nombres, números de tarjetas de crédito, números de CVV, direcciones de correo electrónico y números de teléfono. Las contraseñas no son robadas, según Chen.

Google dijo en un comunicado a Trend Micro que había desactivado las extensiones en los dispositivos de todos los usuarios afectados de Chrome.

Y aunque Google alienta a los usuarios a reportar extensiones maliciosas. Las extensiones de Droidclub también se diseñaron para frustrar ese proceso.

Google continúa trabajando en la eliminación de extensiones malas

Si los usuarios intentan informar una extensión a través de Chrome Web Store. Estos terminan siendo redirigidos a la página de introducción de la extensión afectada. Los intentos de eliminar la extensión también llevan al usuario a una página falsa que les dice que la extensión se eliminó cuando no lo hizo.

Yandex Métrica le dijo a ZDNet que recientemente se había enterado de que su herramienta Yandex Metrica de reproducción de sesiones. La cual, se estaba utilizando para adquirir datos privados de los usuarios.

«Creamos la reproducción de la sesión para ayudar a los propietarios de sitios web. Mientras a los comercializadores a ofrecer una mejor experiencia para los usuarios. Pero, como muchas otras herramientas en Internet, desafortunadamente se ha utilizado de manera maliciosa», dijo una portavoz.

«Estamos trabajando de todas las formas posibles para actualizar nuestro producto. Y evitar que se detecte y rastree la información particularmente delicada», añadió.

El mes pasado, Google también eliminó cuatro extensiones maliciosas de Chrome Web Store. Ya que habían sido instaladas por 500,000 usuarios de Chrome.

Fuente: zdnet

Recomendaciones similares: